在越来越互联的世界中,没有什么地方是网络不良行为者的禁区,即使校园也是如此。随着学校越来越多地使用技术进行教学和学习,网络犯罪分子开始攻击网络安全资源不足、容易受到渗透的教育行业特别是校园。对此,昆明亭长朗然科技有限公司网络安全研究专员董志军表示:学校越来越依靠信息技术进行日常运营,但是很少有中小学能够负担得起全职的信息安全人员来负责网络安全事务。即使是大学高等院校,在网络安全方面的预算往往也不够充足。这必然使得他们容易受到攻击,而且在受到攻击后损失惨重,因为学校往往没有做好预防或减轻网络攻击的准备。

保护数据和系统在任何组织内都很重要,由于教育机构处理的数据具有敏感性,同样的规则也适用于教育系统。即使是恶作剧式的分布式拒绝服务攻击也可能导致学区网络瘫痪数天或数周,更邪恶的攻击范围从破坏在线教学、考试活动到更多的犯罪活动,例如访问财务信息或敏感的个人数据。所有教育机构都持有该机构工作人员和学生的信息。存储在那里的数据将包括居住地址、身份证号码、以及家长的工作信息、身份证、联系电话等详细信息。渗透到系统的威胁将使信息面临风险,数据可能被加密、窃取、出售或被黑客使用。

无论动机如何,学校和教育部门都需要一个有弹性的网络安全战略来应对现有和未来的威胁,随着学校继续投资于技术以更好地教育学生,这一点变得至关重要。除了学生这个庞大的主体之外,我们还需要培养具有安全意识的员工队伍。未受过良好信息安全培训的员工会走捷径以帮助他们更高效地工作,他们可能会为某些程序共享相同的密码,甚至会在便利贴上留下密码。解决人为错误的最佳方法是在培训和资源支持下营造一种工作安全文化。在教职工安全意识教育方面,目标是都让员工重视信息安全并且在日常工作中担负起信息安全职责,以创造更安全、更值得信赖和风险意识更强的文化。要实现这些目标,需要使用安全意识培训和持续的安全沟通来接触和感化教工。

尝试保护网络免受数据泄露至关重要,让教职工知道在发生泄露时该怎么做也很重要,教职工应了解发生安全事件后应采取的步骤,信息安全工作人员应具备尽快恢复安全系统的专业知识。制定详细的响应计划,不仅可以防止安全事件,还可以在网络事件发生时对其做出响应。当然,我们还应创建一个随时准备采取行动的响应团队。除信息安全专业人员外,响应团队还包括法律、运营、人力资源、风险管理和公关人员。实施数据使用控制,可以阻止不安全的操作,例如将数据上传到网络、向未经授权的地址发送电子邮件或将敏感数据复制到外部驱动器之时。因此,要对所有教职工实施持续的培训和教育计划,包括有关已知攻击的更新和有关安全控管程序的信息,例如双因素身份验证和密码管理器等等。

网络安全问题可能从硬件或软件系统内部开始。受到感染的U盘可能被工作人员或学生带入校园,连接到校园教育网络并使系统容易受到感染。这可能会影响员工、学生和考试信息的记录。因此,保护此数据并确保在系统出现故障时进行可靠备份是首要任务。被泄露的信息会对机构的声誉和学生的教育产生巨大影响。努力将计算设备安全和网络安全作为整体数据保护计划的组成部分进行教育将带来更好的防御。我们常说:黑客不可怕,最怕有文化。文化是一个国家、一个民族的灵魂。当今世界,文化越来越成为民族凝聚力和创造力的重要源泉,成为综合国力竞争的重要因素。无论是学生还是教职工,都应该早点开始接受网络安全培训。越早,这意味着他们越早熟悉整个网络安全概念,在与黑客等网络不法分子展开网络安全竞赛时处于主动的地位。

当涉及到我们在互联网上的活动时,避免网络攻击的最好方法绝对是不再无知。在一个网络安全和电子学习齐头并进的世界里,网络攻击对数字世界的影响将越来越小。话虽如此,我们几乎可以说,我们不关注我们在互联网上的活动,就像为网络犯罪分子敞开大门,让他们随时可以进来。所以,基本上,就像家里有安全系统,但是主人却敞开大门让小偷进入一样。对于那些希望通过培训教职工接受网络安全教育来避免系统受到黑客攻击的学校来说,电子学习是最好的现代平台。为了将来的目的,应该在教职工入职之时就让他们了解网络安全意识,这也意味着学生应该开学之时就了解安全。预防有很长的路要走,良好的网络安全习惯可以防止漏洞并改善数字世界。毕竟,更安全的数字世界会创造更安全的人类社会。

师生被诈骗的案件时常曝光于媒体,电信诈骗是一种典型的社会工程学攻击。因为其利用的是人性的弱点,因此没有比培训人员更好的方法来避免社会工程攻击。培训应该主要包括关于不该做什么的信息。不用说,首先需要在这个特定领域接受培训的是财务专业人士、法律部门,然后是通常与公众打交道的员工,最后是大量的教师及学生。当然,通过持续培训,信息安全部门应该是受教育程度最高的,尤其是网络安全专业人员。在教育方式方面,因考虑到学校的规模和教育的特点,可以使用课堂班会讨论的方式、宣传海报的方式、竞赛作品的方式,以及电子学习的方式。在教育沟通方面,教育部门及学校应该逐步研究技术和信息系统的使用,以满足那些不再喜欢传统课堂教学方法的学生的需求。电子学习在教育中的发展可以使我们更接近于实现对学生进行有关当前和未来技术世界的一切教育的目的,包括网络安全。毕竟,学生是组织未来的员工,所以他们应该意识到使用互联网时面临的风险,他们也应该能够学习如何预防网络攻击。

还有一件事应该考虑,尽管它看起来很明显。电子学习框架正在使用互联网作为获取所有基本数据和信息的地方。如前所述,互联网被网络犯罪所包围,因此,自然地,用网络安全保护电子学习绝对是必要的。如果在不安全的平台上学习,就无法真正了解互联网上的安全,对吧?要使学生的远程学习安全可靠,防止学生分享课堂会议的密码,引致网络不法分子进入网课捣乱,学校应该加强远程学习管理。疫情爆发期间,大量学生突然在家学习,如果事先有强化在线会议的安全访问管理,教师和学生都了解在线会议中保护自己的基本知识,师生受到“网暴”的一些悲剧的发生本可避免。同时,终端设备和应用程序也可以为黑客和网络攻击者提供进入校园网络的途径。无疑,我们需要对师生进行这方面的安全教育,他们需要知道在参加在线会议时会在摄像头上看到什么,还需要更改家庭Wi-Fi网络的默认设置并使用强密码。

技术正在改变当今的教育,疫情危机使得在线教育成为辅助教学的重要组成部分,一次灾难性的数据泄露可能会使学习中断数天或更长时间,采取合理的措施来确保安全变得很重要。但是,如果没有安全可靠的意识,广大的教职工很容易成为攻击者利用的跳板,其使用的终端计算设备也可能被渗透,进而使其身份账户面临盗窃的风险,进一步威胁到数据和系统的安全。教育机构在开发在线安全方法和网络安全时应考虑以建立强大的在线边界可以保护网络免受网络攻击、未经授权的访问和恶意内容,这需要投资于网络安全和在线安全教育,以大大降低威胁风险。随着意识培训和努力继续在安全战略中找到自己的位置,看看未来是否会在安全团队中采取共同努力来正式确定与意识相关的角色,这将是一件很有趣的事情。

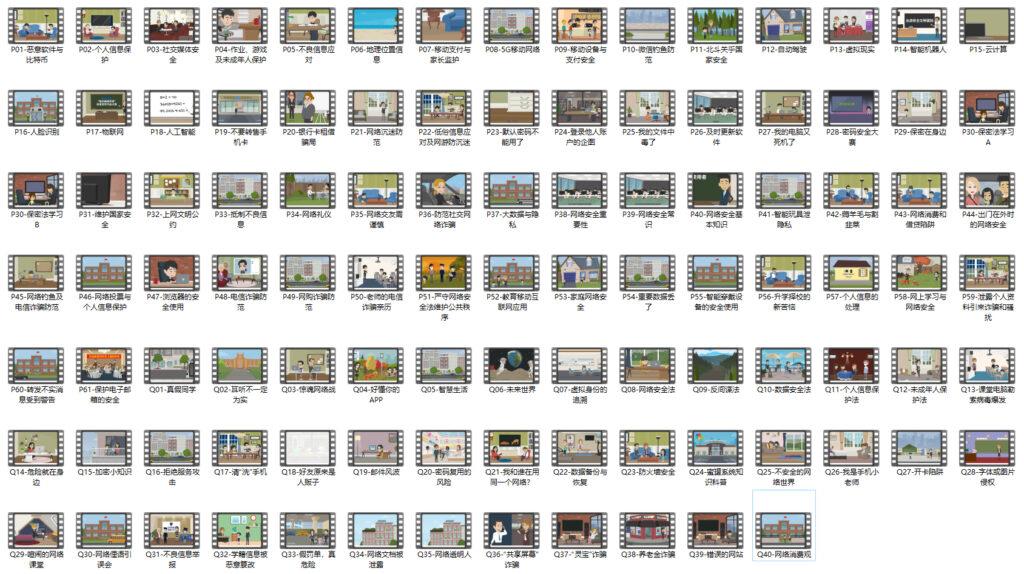

当前,全国上下加快建设“网络强国、数字中国”,不少地方的教育行业正积极推行“数字教育工程”以培养创新人才,网络安全意识教育愈发受到各教育主管部门的重视。昆明亭长朗然科技有限公司积极顺应时代变化,推出了专门针对教职工、家长及学生群体的网络安全科普课程。主题包括:先进技术及应用,网络安全相关法规、网络安全基础、个人信息保护、科学用网文明上网、网络风险与防范等等,共101部故事案例型的动画视频,时长共4小时(6课时)。欢迎有兴趣的朋友联系我们,预览课程内容和洽谈采购事宜。

- 电话:0871-67122372

- 手机、微信:18206751343

- 邮件:info@securemymind.com