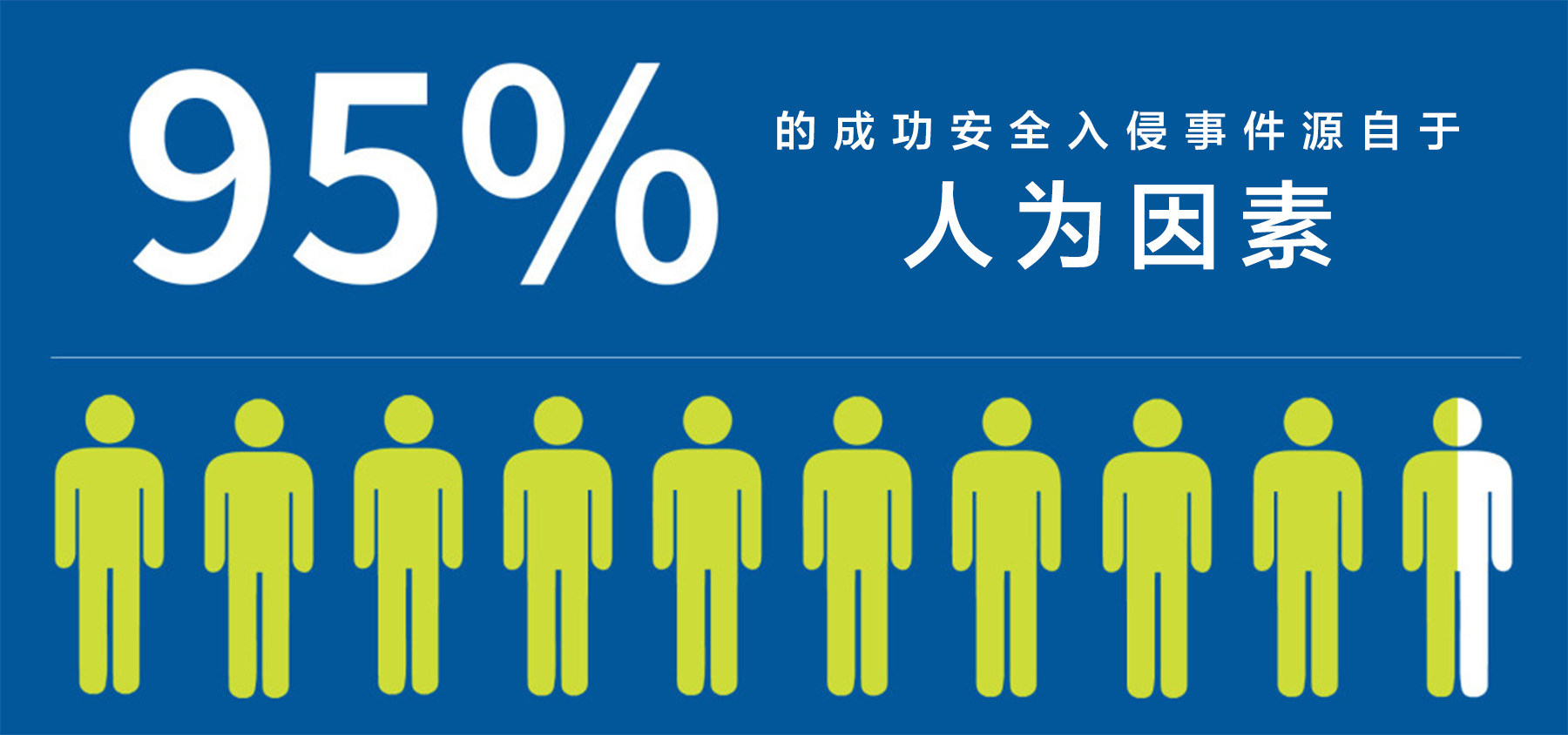

根据雇主联盟的一项评估,95%的信息安全事故都涉及人员因素。没错,从广义上看,即使极端气候、自然灾害,或者战争瘟疫、封闭隔离等等带来的安全事故,也很难与人为错误因素彻底分开。因此,信息管理风险经理和首席信息安全官(CISO)在创建和实施信息安全政策及程序时,应充分考虑人员因素——幼稚(无知)、懒惰(冷漠)和疲劳(麻木),以最大限度地减少人为因素带来的安全事故。

近年来,在一些最成功的攻击中,威胁行为者利用了幼稚、懒惰和疲劳等人性弱点。一项调查显示,在遭受恶意数据泄露的大型企业中,有五分之一因账号被盗或受损而被渗透,使这些企业的平均泄露总成本达到人民币3000万元。对此,昆明亭长朗然科技有限公司信息安全管理专员董志军表示:组织机构应该积极努力消除人类幼稚、懒惰和疲劳带来的风险,这反过来又有助于消除社会工程和网络钓鱼攻击带来的威胁。

幼稚无疑是缺乏足够的文化教育,懒惰可能也是缺乏信息的结果,如果沟通不明确或缺乏,则员工们不知道组织在安全方面的立场。因此,组织的规则及其存在的原因必须清晰透明,否则,人们很容易忽视它们。可以通过向员工们提供信息安全意识培训来帮助防范惰性。

计算机系统可以无休止地工作,人类却是肉身,时间较长的工作就容易疲劳,这使得他们更容易出错。因此,防范疲劳也应该成为组织安全政策的一部分,如同交规强调不可疲劳驾驶一样,组织需为员工提供疲劳对策,比如通过强制休息、轮岗等措施,以防范机械和麻木。

组织需要向员工们提供一份安全政策清单,其中包括所有重要的强制性常规任务和一个自我执行的指标,以确定他们是否已完成常规的安全任务。一方面,在网络安全、数据丢失预防以及信息系统程序方面,组织需要制定强有力的政策和程序以保护免受各种威胁;另一方面,组织应通过教育培训活动,以确保所有员工都熟悉公司安全政策并有动力遵守规则。这两方面缺一不可,没有强制性的技术、流程等管控措施,教育培训只能流于形式;同样,没有教育培训,技术和流程等控管措施不会获得好的效果、不会生效甚至适得其反。

为帮助降低人为错误带来的风险,安全策略应明确概述如何处理关键数据、如何保护密码安全、使用哪些安全软件等等。组织应确保所有员工都熟悉安全政策并有动力遵守安全规则,仅在需要时根据具体情况允许特权访问,并监控用户活动以检测恶意活动。对此,董志军补充说:安全政策的缺乏,或实施方面的差距都会导致安全漏洞(弱点)。此外,安全环境和威胁不断演变,定期审查关键政策对于有效实施它们也是必不可少的。

工作场所中的任何人为错误都会对组织的设施、运营、客户关系和信誉产生级联影响。因此,制定稳健的政策和流程以减少人为错误至关重要。所有用户必须采取预防性措施来保护自己和他们负责的数据。组织机构和员工们必须保持警惕,不要让幼稚、懒惰或疲劳对工作环境的信息安全带来隐患。在信息安全方面,当用户们拥有了知识、责任感和警惕心,那些通常会导致人为失误的无知、冷漠、麻木等人性弱点就会被修复、压制和磨灭。

总之,在信息安全事件中,人为失误因素带来的损失不容小觑,为了防范人性弱点,必须建立强有力的政策和程序,同时提供足够的安全意识教育培训,以加强员工们对安全策略的理解、认可和贯彻实施。

昆明亭长朗然科技有限公司积极顺应时代变化,专注于帮助各类型组织机构解决“人员”方面的安全风险,我们创作了大量的教程资源内容,包括安全、保密、合规等主题在内的电子图片、动画视频、互动游戏和电子课件,同时,我们拥有基于云计算的弹性学习管理系统,可以帮助各类型机构快速发起针对全员的安全意识在线学习计划,进而修复安全防范体系中“人为因素的弱点”。欢迎有兴趣的朋友联系我们,预览课程内容和洽谈采购事宜。