在信息时代,我们如同生活在一个巨大的数字城堡中,个人信息、企业数据、国家安全,都如同城堡中的珍宝。然而,数字城堡并非坚不可摧,它面临着各种各样的威胁。这些威胁,有的潜伏在网络深处,有的则隐藏在现实世界的角落。而守护这座城堡的基石,正是我们每个人的信息安全意识。

作为昆明亭长朗然科技有限公司的网络安全意识专员,我深知信息安全的重要性。今天,我将结合实际案例,深入探讨信息安全意识的必要性,并为各行各业提供一份切实可行的安全意识培训方案。

一、信息安全意识:为什么它如此重要?

信息安全意识,不仅仅是简单的“防病毒”、“设置密码”,它是一种对信息安全风险的认知,一种积极主动地保护自身和组织信息的行为习惯。它关乎个人隐私、企业利益、国家安全,甚至影响着整个社会的稳定。

正如古人所言:“未为天下先,无以立天下后。” 在信息时代,没有先发制人的安全意识,就如同在战场上没有准备的士兵,最终难逃失败的命运。

二、信息安全事件案例分析:意识缺失的代价

为了更好地理解信息安全意识的重要性,我们结合现实案例,深入剖析几个典型的安全事件,并分析事件中人物缺乏安全意识的表现。

案例一:社交媒体“好友助力”的陷阱

- 事件描述: 小李,一名普通的办公室职员,在社交媒体上看到一个“好友助力”活动,承诺通过添加一定数量的好友,可以获得丰厚的礼品。他毫不犹豫地点击了链接,并授权该应用程序访问了他的社交媒体账号。随后,他发现自己的账号被盗,个人信息被泄露,甚至被用于进行诈骗活动。

- 缺乏安全意识的表现: 小李没有意识到“好友助力”活动可能存在的风险,没有仔细阅读应用权限请求,也没有考虑该应用程序的安全性。他过于贪图小利,忽视了潜在的风险。

- 安全教训: 警惕社交媒体上的诱惑,不要轻易点击不明链接,更不要随意授权应用程序访问个人信息。

案例二:弱密码的“敞开大门”

- 事件描述: 王经理,一家小企业的负责人,对信息安全不太重视,他为公司邮箱设置了一个简单的密码“123456”。结果,公司邮箱被黑客入侵,大量敏感数据被窃取,导致公司遭受重大经济损失。

- 缺乏安全意识的表现: 王经理没有意识到密码的重要性,也没有遵循设置复杂密码的原则。他认为简单的密码方便记忆,却忽略了密码是保护信息安全的第一道防线。

- 安全教训: 设置复杂的密码,并定期更换。避免使用容易被猜测的密码,如生日、电话号码、常用词汇等。

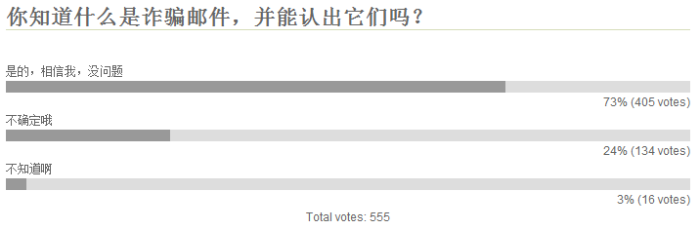

案例三:钓鱼邮件的“致命诱惑”

- 事件描述: 李老师,一名中学教师,收到一封看似来自教育部门的邮件,邮件内容承诺提供教学资源,并附带一个链接。李老师没有仔细辨别发件人信息,点击了链接,并输入了自己的账号密码。结果,他的账号密码被盗,个人信息被泄露。

- 缺乏安全意识的表现: 李老师没有意识到钓鱼邮件的风险,没有仔细辨别发件人信息,也没有验证链接的真实性。他被邮件内容所迷惑,没有保持警惕。

- 安全教训: 仔细辨别发件人信息,不要轻易点击不明链接,更不要在不明网站上输入个人信息。

案例四:USB 设备的“病毒传播”

- 事件描述: 张工,一名技术员,在办公室找到一个 unlabeled 的 USB 设备,出于好奇,他将其插入了电脑。结果,电脑感染了病毒,导致公司网络瘫痪,大量数据丢失。

- 缺乏安全意识的表现: 张工没有意识到 USB 设备可能存在的风险,没有进行安全检查,也没有遵循“不连接不明 USB 设备”的原则。他过于好奇,忽视了潜在的风险。

- 安全教训: 不要连接不明 USB 设备,定期对电脑进行病毒扫描。

三、信息化、数字化、智能化时代的信息安全挑战

当前,我们正处在一个信息爆炸的时代。互联网、云计算、大数据、人工智能等技术的快速发展,带来了前所未有的便利,同时也带来了新的安全挑战。

- 网络攻击日益复杂: 黑客攻击手段层出不穷,攻击目标也越来越广泛。勒索软件、DDoS 攻击、APT 攻击等威胁,对个人、企业、国家安全都构成了严重威胁。

- 数据泄露风险持续增加: 随着数据量的不断增长,数据泄露的风险也随之增加。个人信息、企业机密、国家秘密等敏感数据,都可能被泄露,造成严重的后果。

- 物联网安全隐患突出: 物联网设备的普及,带来了更多的安全隐患。许多物联网设备缺乏安全防护措施,容易被黑客入侵,甚至被用于进行恶意活动。

- 人工智能安全风险不容忽视: 人工智能技术的发展,也带来了新的安全风险。恶意利用人工智能技术,可能造成虚假信息传播、身份欺诈、甚至自动化攻击等问题。

四、全社会共同努力,提升信息安全意识

面对日益严峻的信息安全挑战,我们不能坐视不理,必须全社会共同努力,提升信息安全意识、知识和技能。

- 企业和机关单位: 建立完善的信息安全管理制度,加强员工安全意识培训,定期进行安全漏洞扫描和安全风险评估,并采取相应的安全防护措施。

- 学校和教育机构: 将信息安全教育纳入课程体系,培养学生的网络安全意识和安全技能。

- 媒体和公众: 加强信息安全宣传,普及安全知识,提高公众的安全意识。

- 技术研发人员: 加强安全技术研发,提高安全防护能力,为信息安全提供技术支撑。

- 政府部门: 加强信息安全监管,完善法律法规,维护网络空间的安全稳定。

五、信息安全意识培训方案

为了帮助各行各业提升信息安全意识,我公司(昆明亭长朗然科技有限公司)提供以下简明的安全意识培训方案:

- 培训内容:

- 信息安全基础知识:密码管理、钓鱼邮件识别、网络安全风险防范等。

- 法律法规:《网络安全法》、《数据安全法》等。

- 行业安全规范:针对不同行业的安全规范和要求。

- 应急响应:信息安全事件的应急响应流程。

- 培训形式:

- 线上培训:通过在线课程、视频讲解、互动测试等形式进行培训。

- 线下培训:组织讲座、研讨会、案例分析等形式进行培训。

- 模拟演练:模拟信息安全事件,进行应急响应演练。

- 培训对象:

- 培训资源:

- 购买外部安全意识内容产品:选择权威、专业的安全意识培训产品,如安全意识知识库、安全意识模拟测试等。

- 在线培训服务:选择专业的在线培训平台,提供丰富的安全意识培训课程和互动体验。

- 定制化培训:根据客户的实际需求,提供定制化的安全意识培训方案。

六、昆明亭长朗然科技有限公司:您的信息安全守护者

在信息安全领域,我们深耕多年,积累了丰富的经验和技术。昆明亭长朗然科技有限公司致力于为企业和机关单位提供全方位的安全意识产品和服务,帮助您构建坚固的信息安全防线。

我们的产品和服务包括:

- 安全意识培训平台: 提供丰富的安全意识培训课程和互动体验,帮助员工提升安全意识和安全技能。

- 钓鱼邮件模拟测试: 模拟钓鱼邮件场景,帮助员工识别钓鱼邮件,避免上当受骗。

- 安全意识评估: 对员工的安全意识进行评估,找出安全漏洞,并提供个性化的安全意识培训方案。

- 安全意识宣传材料: 提供各种安全意识宣传材料,如海报、宣传册、视频等,帮助企业和机关单位普及安全知识。

- 安全意识应急响应服务: 在信息安全事件发生时,提供专业的应急响应服务,帮助企业和机关单位快速恢复业务。

我们坚信,信息安全意识是保护信息安全的关键。让我们携手合作,共同守护数字城堡,构建安全、可靠的网络空间!

昆明亭长朗然科技有限公司致力于帮助您构建全员参与的安全文化。我们提供覆盖全员的安全意识培训,使每个员工都成为安全防护的一份子,共同守护企业的信息安全。

- 电话:0871-67122372

- 微信、手机:18206751343

- 邮件:info@securemymind.com

- QQ: 1767022898